أمن الإنترنت (بالإنجليزية: Internet Security) عندما يتصل الكمبيوتر لديك بالشبكة ويبدأ التواصل مع الآخرين،

|

|

والخطر هنا يشمل الضرر المتأتي على الإنسان من سرقة معلومة أو نشر معلومة أو اي كان ذا الضرر. المجازى شرعيا أو أخلاقيا. ومن هنا يأتي دور الحماية، بكل أشكالها. كما أن طرق الاختراق كثيرة فإن

طرق الحماية أيضا كثيرة وتأتي من الاحتمالات المتوقعة من بعض الهكر. وكما تأتيالحماية من بعض برامج الحماية، تأتي معها ملفات خبيثة، يتم استقلالها من طرف مبرمجين يديرون تصرفها عكس ماهي مكتوبة لها أصلا،

والحماية في الأنترنت محصورة كلها في البرامج (بالإنجليزية: Programs) اي لا دخل للهاردوير (بالإنجليزية: Hardware) في شأنها. إلا إذا كان الهاردوير

Hardware فيه حماية خاصة، يأتي اختراق من طرف أخر يمسى بـ هكر يحمل نفس الهاردوير. وبما أن البرامج تكتب كلها بلغة الكبيوتر سواء كانت هذه اللغة فردية أو لغة تجميع، أو لغة رقاقة معينه، فإن المعالج أو

الرقاقة هي من تحلل مادة هذه اللغة، بمعطيات أصحاب الرقاقات، فنادر ما يتم كشف اختراق هكر يستخدم رقاقة معينه لاختراق معين.

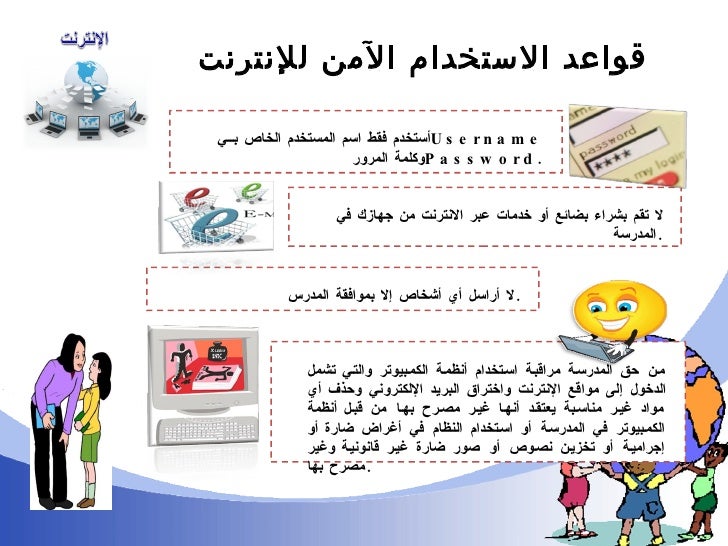

يعني أمن المعلومات إبقاء معلوماتك تحت سيطرتك المباشرة والكاملة، أي بمعنى عدم إمكانية الوصول لها من قبل أي شخص آخر دون إذن منك، وان تكون على علم بالمخاطر المترتبة عن السماح لشخص ما بالوصول إلى

معلوماتك الخاصة. أنت بالتأكيد لا ترغب أن يكون للآخرين مدخلاً لمعلوماتك

الخاصة. ومن الواضح أن معظم الأشخاص يرغبون في الحفاظ على خصوصية معلوماتهم الحساسة مثل كلمات المرور ومعلومات البطاقة الائتمانية وعدم تمكن الآخرين من الوصول إليها، والكثير من الأشخاص لا يدركونبأن

بعض المعلومات التي قد تبدو تافهة أو لا معنى لها بالنسبة لهم فإنها قد تعني

الكثير لأناس آخرين وخصوصاً إذا ما تم تجميعها مع أجزاء أخرى من المعلومات. فعلى سبيل المثال، يمكن للشركة الراغبة في الحصول على معلومات شخصية عنك للأغراض التسويقية أن تشتري هذه المعلومات من شخص

يقوم بتجميعها من خلال الوصول إلى جهاز كمبيوترك بشكل غير شرعي. ومن المهم كذلك أن تفهم أنك حتى ولو لم تقم بإعطاء معلوماتك لأي شخص عبر الإنترنت، فقد يتمكن بعض الأشخاص من الوصول إلى نظام

الكمبيوتر لديك للحصول على المعلومات التي يحتاجونها دون علم أو إذن منك.

أمن الحاسوب

أولا أمن الحاسوب الذي يعطي ويأخذ المعلومات، سواء كان هذا الحاسوب شخصي أو حاسوب ضخمة لشركة معلومات ضخمة ومن ثم تأتي التدابير وتعني العمليات والعملية سواء كانت صغيرة لحاسوب صغير هي نفسها

لحاسوب كبير تختلف فقط من حيث العمل على المعالج، والآليات الجماعية التي

من خلالها تٌحمى المعلومات والخدمات الحساسة والقيمة من النشر، والعبث بها أو الانهيار الذي تسببه الأنشطة غير المأذون بها، وتشمل إفراغ مخزون البيانات الخاصة بالمستخدم العادي، من أثار التصفح وارتباطات الملفات

لصفحات الإنترنت. وإفراغ عدة مجلدات أخرى كل بحسب النظام المستخدم له. ولأمثلة على ذالك كثيرة وتوجد عدة برامج تقوم بهذه العمليات آلياً، ولها عدة مسميات، أيضا، تغيير أذونات الملفات وعمل نسخ احتياطية للبيانات

التي على الحاسوب.التي تحتوي على حماية كلمات السرهذا بالنسبة للمستخدم العادي، أما بالنسبة لأصحاب الشركات ذات الاهتمام بالشبكة فعادة ما يتم ذكر برامج خاصة بهم وكما ذكرنا يتم صنع رقاقات خاصة لوحدة معالجة معين.

الهكر

الهاكر هو الشخص المخترق اي الذي قام باختراق حاسوب ما أو شبكة ما ،وهو الذي يقوم بإنشاء وتعديل البرمجيات والعتاد الحاسوبي. وقد أصبح هذا المصطلح ذا مغزى سلبي حيث صار يطلق على الشخص الذي يقوم

باستغلال النظام من خلال الحصول على دخول غير مصرح به للأنظمة والقيام بعمليات غير مرغوب فيها وغير مشروعة. غير أن هذا المصطلح (هاكر) يمكن أن يطلق على الشخص الذي يستخدم مهاراته لتطوير برمجيات

الكمبيوتر وإدارة أنظمة الكمبيوتر وما يتعلق بأمن الكمبيوتر.

الاختراق الامني

الاختراق بشكل عام هو القدرة على الوصول لهدف معين بطريقة غير مشروعة عن طريق ثغرات في نظام الحماية الخاص بالهدف… وحينما نتكلم عن الاختراق بشكل عام فنقصد

بذلك قدرة المخترق على الدخول إلى جهاز شخص ما بغض النظر عن الأضرار التي قد يحدثها، فحينما يستطيع الدخول إلى جهاز آخر فهو مخترق (Hacker) أما عندما يقوم

بحذف ملف أو تشغيل آخر أو جلب ثالث فهو مخرب (Cracker).

مكافحة التجسس

هناك نوعان من التهديدات الرئيسية بالنسبة لبرامج التجسس : التجسس بجمع البيانات من الحاسوب إلى جانب طرف ثالث. ادواري تلقائيا يشغل ويعرض، أو يحمل إعلانات.

بعض أنواع ادواري هي أيضا برامج التجسس

والتي يمكن تصنيفها على النحو البرمجيات الخصوصية الغازية. ادواري غالبا ما تكون متكاملة مع برامج أخرى.

الفيروس مفهومه هو عبارة عن أمر أو عدة أوامر يعطي معكوس أو أنتشار على ماهو مفهوم به الفيروس الخاص بالفيروسات الحية نفس الشء يفعله الفايروس بالنسبة للكمبيوتر أن يكون خبيث أو تجسس

الخبيثه

أو سارق أو مدمرهو الاسم الأكثر عمومية لأية برامج ضارة مصممة على سبيل المثال التسلل، تجسس على جهاز كمبيوتر أو تعريضه للتلف أو غيره من الأجهزة القابلة للبرمجة

أو نظم معقدة، مثل نظام حاسوب المنزل أو المكتب والشبكات والهاتف المحمول والمساعد الشخصي الرقمي، الجهاز الآلي أو الروبوت.

الفيروسات

هي البرامج التي تكون قادرة على تكرار هيكلها أو التأثير من خلال دمج نفسها أو إشارات إلى نفسها ،إلى الملفات أو الهياكل القائم عليها الحاسوب واختراقها. وعادة ما يكون لها

أيضا حمولة خبيثة تهدف إلى تهديد أو تعديل إجراءات أو بيانات الجهاز المضيف أو النظام من دون موافقة. على سبيل المثال عن طريق حذف ،إفساد أو باخفاء معلومات عن

صاحبها.

القوانين

تختلف القوانين من دولة عن أخرى حسب منظوماتها..! التشريعية والقانونية..!ولم يحدد بعد قانون عام لجميع الدول لأمن الأنترنت لكن هناك تعاملات إلاكترونية وتعاهدات إلاكترونية دولية بين بعض الدول لأن الدول تختلف

من حيث المصادر في جيمع شؤونها لغويا وماديا وجغرافيا. المعترف به دوليا هو البروتوكولات الاتصالات.

العقوبات

تختلف العوقبات من دولة عن أخرى حسب منظوماتها..! التشريعية والقانونية..!ولم يحدد بعد قانون يحدد العقوبات لجيمع الدول لأمن الأنترنت لكن هناك تعاملات إلاكترونية وتعاهدات إلاكترونية دولية بين بعض الدول لأن

الدول تختلف من حيث المصادر في جيمع شؤونها لغويا وماديا وجغرافيا، المعترف به دوليا هو البروتوكولات الاتصالات.

تتلخص مخاطر الانترنت بالنقاط التالية:

* تحريض , عنصرية , كراهية ,استغلال على خلفية قومية.

* مواقع اباحية: افلام فورنوغرافيا, صور اباحية.

* اعتداءات جنسية, تحرش جنسي, تهديد وابتزاز.

* سرقة معلومات او بيانات شخصية (رقم بطاقة الاعتماد, رقم الحساب في البنك) الوقوع في فخ النصب والاحتيال(قراصنة الحاسوب).

* المراهنات.

* تشجيع وارشاد لاستعمال المخدرات.

* تشجيع على المس في الجسد والروح ( تشجيع على الانتحار, او على عدم الانتظام في الاكل –اضطرابات الاكل )

* استغلال الاطفال لتسويق المخدرات وعقد المراهنات.

الكثير من الناس يستعملون مصطلحيّ الإنترنت والشبكة العالمية (أو ويب فقط) على أنهما متشابهان أو الشئ ذاته. لكن في الحقيقة المصطلحين غير مترادفين. الإنترنت هو مجموعة من شبكات الحواسيب المتصلة معاً عن طريق أسلاك نحاسية وكابلات ألياف بصرية وتوصيلات لاسلكية وما إلى ذلك

. على العكس من ذلك، الويب هو مجموعة من الوثائق والمصادر المتصلة معاً، مرتبطة مع بعضها البعض عن طريق روابط فائقة وعناوين إنترنت. بشكل آخر، الشبكة العالمية واحدة من الخدمات التي يمكن الوصول إليها من خلال الإنترنت، مثلها مثل البريد الإلكتروني ومشاركة الملفات وغيرهما.

البرامج التي يمكنها الدخول إلى مصادر الوب تسمي عميل المستخدم. في الحالة العادية، متصفحات الوب مثل إنترنت إكسبلورر أو فيرفكس تقوم الدخول إلى صفحات الوب وتمكن المستخدم من التجول من صفحة لأخرى عن طريق الروابط الفائقة. صفحة الوب يمكن تقريباً أن تحتوي مزيج من بيانات

الحاسوب بما فيها الصور الفوتوغرافية، الرسوميات،الصوتيات، النصوص، الفيديو، الوسائط المتعددة ومحتويات تفاعلية بما في ذلك الألعاب وغيرها.

Published: Feb 1, 2018

Latest Revision: Feb 1, 2018

Ourboox Unique Identifier: OB-422379

Copyright © 2018